Как сбросить пароля в windows 7 или XP?

Для начала, рассмотрим, как в windows 7 сброс пароля администратора выполняется без использования сторонних программ. Однако, понадобится установочный диск с Windows 7 той же языковой версии, что установлена на ПК (и – той же разрядности, 32/64).

Для начала, рассмотрим, как в windows 7 сброс пароля администратора выполняется без использования сторонних программ. Однако, понадобится установочный диск с Windows 7 той же языковой версии, что установлена на ПК (и – той же разрядности, 32/64).

К этому способу можно прибегнуть, например, если утерян пароль от единственной вам известной учетной записи (войти в систему штатно – просто, не возможности). Однако, в ином случае можно использовать и более стандартные методы сброса (они – все же, проще этого метода).

Итак: загрузитесь с установочного DVD-диска Windows 7 в режиме восстановления:

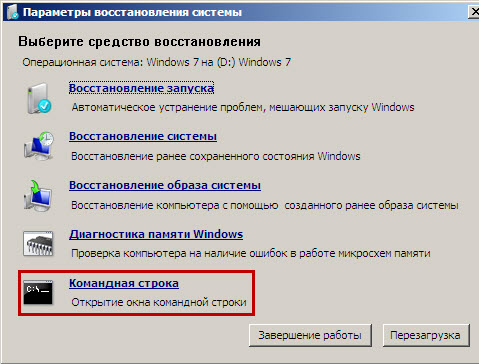

Сначала, появится окно выбора языка – жмите «Далее» -> щелкните на «Восстановление системы» -> затем, «Далее» -> и «Командная строка».

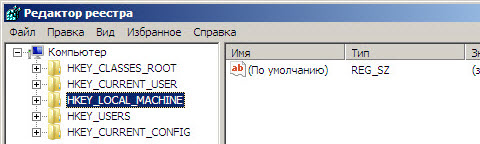

После запуска командной строки, на клавиатуре набирается слово regedit (затем – «Enter»). Сразу же, откроется редактор реестра.

Получается, этим методом можно править реестр локальной машины, можно – вообще, делать что угодно с ним (но, нас сейчас интересует только один «раздельчик»: HKEY_LOCAL_MACHINE).

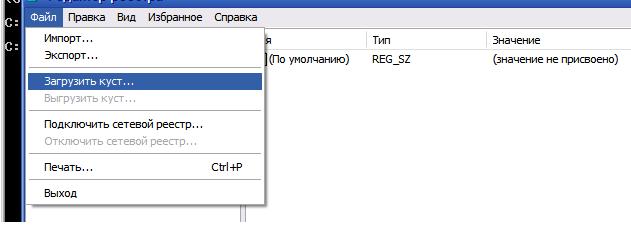

Выберите его (мышкой). Затем, в меню «Файл» вы выбираете «Загрузить куст».

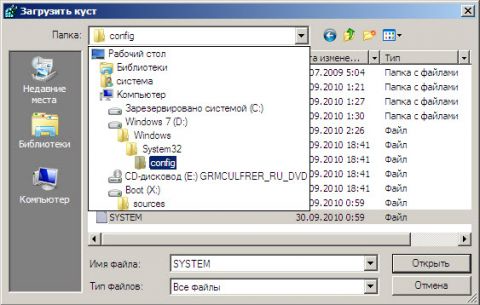

Затем, надо перейти на диск, где была установлена Windows 7 (у вас, буква может и отличаться от С), откройте здесь файл: \Windows\System32\config\SYSTEM, как на рисунке ниже.

Примечание. Если диск ОС «не видится» в среде восстановления, необходимо при начальной загрузке установочного диска использовать драйвер (который уже использовался при установке этой ОС, может быть драйвер RAID и т.п.).

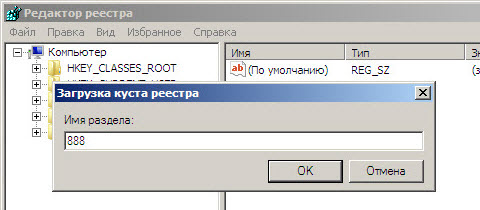

Теперь, введите произвольное имя раздела.

В нашем примере это – 888. Нажмите «ОК», перейдите к разделу: HKEY_LOCAL_MACHINE\888\Setup.

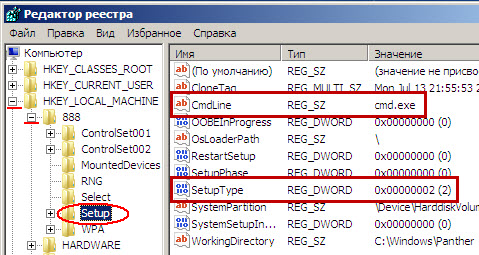

В этом разделе, мы будем менять 2 параметра:

CmdLine (введите cmd.exe, нажмите «ОК»);

SetupType (замените 0 на 2, нажмите «ОК»).

Изменение параметра задействуется по двойному щелчку.

В заключение: после всех изменений, в меню «Файл» – нажать «Выгрузить куст». Это нужно сделать, не снимая текущего выделения (темно-синий фон текста) с ветки «Setup».

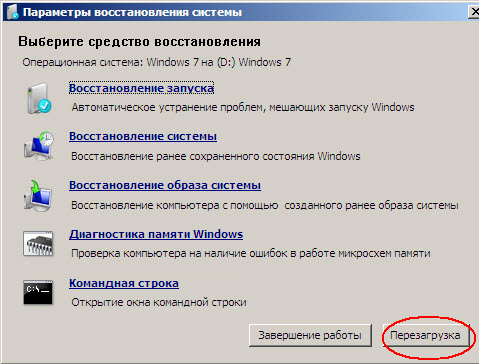

После чего, извлекаете установочный диск DVD, выходите из программы «Редактор реестра» и из командной строки, нажимаете «Перезагрузка»:

Собственно, сброс пароля

Как это ни странно, пароль в данный момент еще не сброшен. Когда система загрузится с «жесткого диска», сначала появится «командная строка». Именно она и нужна нам:

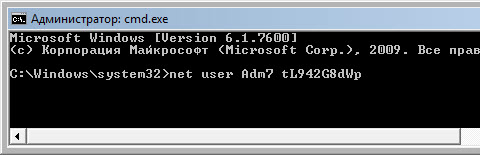

Чтобы выполнить сброс пароля администратора windows,просто введите: net user имя_пользователя новый_пароль.

Подтвердите выполнение клавишей «Enter».

В данном примере, имя администратора мы знали: «Adm7». Пароль же – придумали сами: tL942G8dWp.

Если вам не известно и имя учетной записи, можно ввести команду net user (уже – без параметров), чтобы видеть имена всех учетных записей на этой машине.

Примечание: если логин (имя учетной записи) содержит пробел – вводить его нужно в кавычках!

Можно создать и учетную запись

Если сейчас – нет ни одной записи с правами администратора, она – так же, легко создается под консолью. Последовательно применяются показанные ниже команды (клавиша «Enter» – после каждой).

Для «русской» версии Windows 7:

- net user имя_админа его_пароль /add

- net localgroup Администраторы имя_админа /add

- net localgroup Пользователи имя_админа /delete

Мы взяли – и сделали нового пользователя (с правами администратора).

Чтобы установить бессрочное действие пароля (для всех учетных записей сразу), после создания пользователей и смены паролей, введите:

net accounts /maxpwage:unlimited

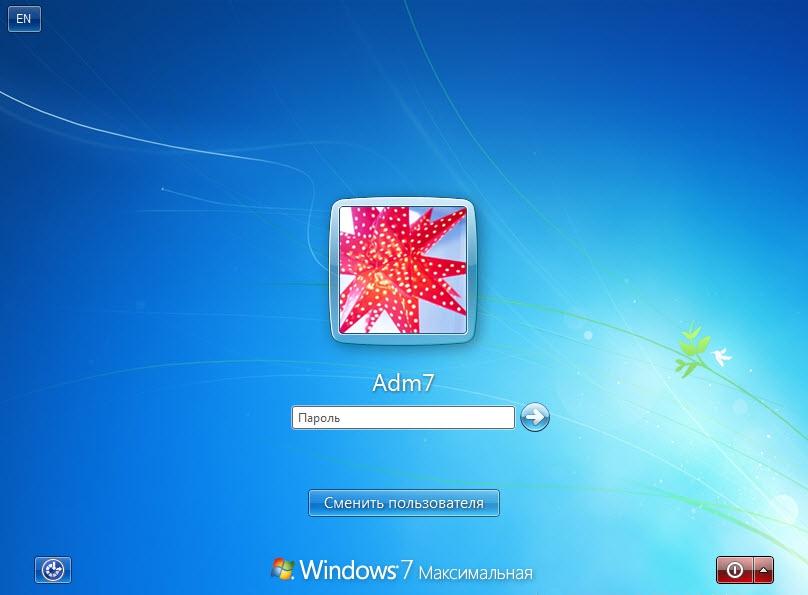

Вход в систему

Закройте командную строку. Теперь в Windows есть учетная запись, уже с новым паролем и правами администратора:

Которой, дальше вы – сможете пользоваться. Надеемся, данный метод сброса пароля – вам понравился.

Еще один способ

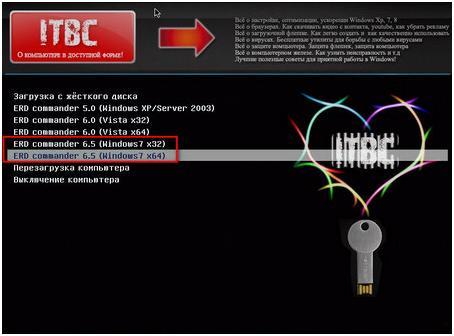

Есть загрузочный диск или флешка с ERD-коммандером? Отлично! В этом случае, сброс пароля администратора windows (как 7, так и vista) – может быть выполнен проще.

Загружаемся в ERD-коммандере. Сначала, нужно выбрать разрядность Windows 7 или Vista из приведенного списка:

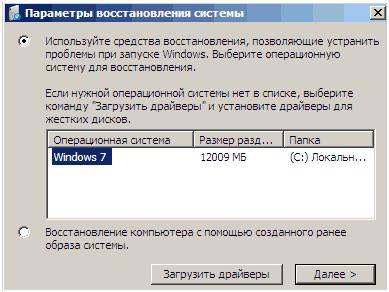

ERD-коммандер загрузится, и надо выбрать операционную систему (хотя бы одна, как минимум – будет), дальше жмем «Далее» и «ОК»:

Примечание: если ни одна система все же не обнаружена – перезагрузите компьютер, выберите другую разрядность системы (скорее всего, ошибка – лишь в этом).

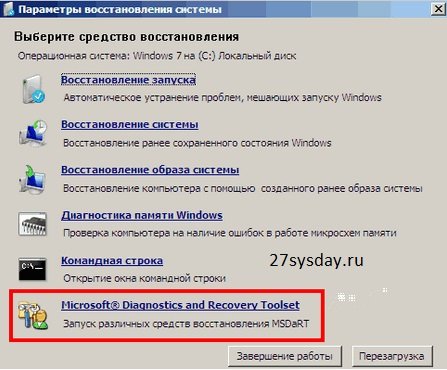

Дальше будет работать не просто, а очень просто. Осталось только 3 шага. Выбираете пункт «Microsoft Diagnostics»:

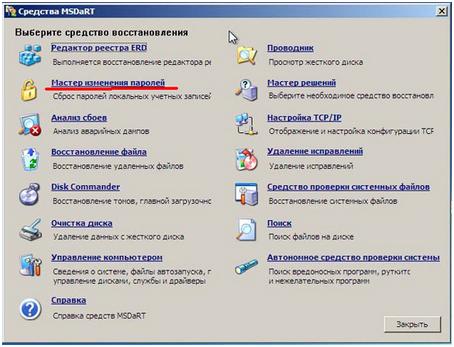

Затем, выбираете надпись в строке (утилиту), которая и отвечает за программный сброс паролей Win7: «Мастер для изменения паролей (Locksmith)».

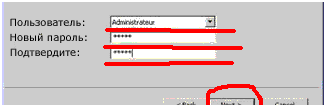

После чего, в окне в верхней строке выбираете нужного пользователя (например: Администратор), а внизу – новый пароль для него.

Вынимаете флешку и грузитесь в Windows. Учетная запись «Администратора» будет с новым паролем.

Примечание: где скачать ERD-commander? Вообще-то, программа – платная (подробнее – здесь: http://www.xakep.ru/post/25965/, но можно искать в интернете/на торрентах.

«Стандартные» способы

К более простым способам сбросить пароль, относятся: вход в окно редактирования учетных записей пользователей (Панель управления), или создание Диска для сброса пароля.

И тот, и другой метод – требуют наличия пароля администратора (пользователя с правами администратора). Получается, ни одним из этих (стандартных) методов, сбросить пароль администратора – нельзя (если вы не знаете уже существующий).

Использование стороннего ПО

Конечно, было бы странно, если бы не существовало специализированного ПО, позволяющего сброс пароля для любой существующей записи (в том числе, и администратора).

Например, Windows Key из пакета Passware. Нужно будет также, создать загрузочный диск (live-CD) из образа, предоставляемого в этой программы.

Вы легко сбросите пароль администратора не только для локальной машины, но и для рабочей станции в домене. Проблема только одна: программа-то – платная. В триальной версии, можно сбрасывать только один пароль: Demo12345.

Вы легко сбросите пароль администратора не только для локальной машины, но и для рабочей станции в домене. Проблема только одна: программа-то – платная. В триальной версии, можно сбрасывать только один пароль: Demo12345.

Вообще, среди спец. ПО, позволяющего в том числе сброс пароля администратора windows, бесплатных версий (или, дешевых) – мы, к сожалению, не нашли.

Совсем дорогие: Elcomsoft, CIA Commander.

Подешевле: Active Password Changer.

Бесплатная «прога», позволяющая грузиться с CD и работать с админскими привилегиями, это DreamPackPL (http://www.shareup.com/DreamPackPL-download-19123.html). Хотя, это версия – для Windows ХР.

В общем, стремясь изменить пароль Windows-администратора, не зная уже существующий – помните, что восстановить «все как было» будет уже нельзя. Дважды подумайте – а нужно ли это вообще?

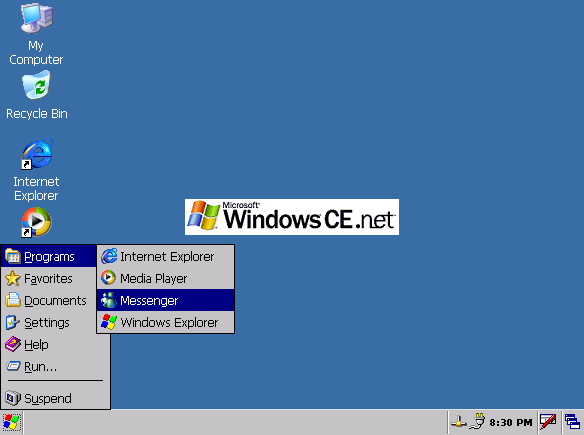

Если есть CD с Windows CE

Если имеется загрузочный CD-диск с операционной системой Windows CE, тогда загрузите ее:

И перейдите на строку «run» («Выполнить»). У вас имеется командная строка, и действия – ни чем не будут отличаться от аналогичных при загрузке с установочного DVD (набрать «regedit», и так далее).

А если Windows – XP?

В принципе, операция похожа на аналогичную ей с Windows 7. Но – проще (и возможностей – больше).

Надо сперва загрузиться с CD (для чего используется не только установочный CD, live-СD, но и любой «загрузочный» дивайс, хоть с МС-ДОС!), затем, в папочке Windows/System32 надо сменить Logon.scr на Cmd.exe (то есть, на Command Prompt). Тем самым, при загрузке установленной копии Windows XP, перед входом пользователя вызовем «консоль». А по порядку:

Переходим в папку Windows/System32:

cd /windows/system32

Переименовываем файл Logon.scr в любой другой, затем создаем копию Cmd.exe, присвоив ему новое имя (Logon.scr):

ren logon.scr logon.old

и

copy cmd.exe logon.scr

Все (перезагрузка).

Менять пароли пользователей после загрузки XP (в появившейся консоли) – можно той же командой, что и в Windows 7:

net user adminisrator 4sx5$Uq

(или – net user admin 4sx5$Uq).

В общем, как вы могли догадаться, утилита net user здесь – тоже, есть. Поэтому, так же можно смотреть имена пользователей, к примеру, если не знаем имя учетной записи…

После такого действия – смены пароля, можно еще и «вернуть все, как было». Для чего – снова перегрузить ПК с «живого» CD и вернуть Logon.scr «на свое место»:

ren logon.old logon.scr

Неплохо, не правда ли? Ведь сброс пароля администратора windows xp не мог быть сложнее, чем в windows 7. В чем мы и смогли убедиться.

А что в итоге?

Получается, что если пароль вы не знаете, то и узнать его «из компьютера» – невозможно. В виндовз 7 это – действительно, так. В Виндовз ХР есть файл SAM, там хранятся пароли всех пользователей.

Хранятся они в зашифрованном виде, можно переписать SAM-файл на носитель «к себе», пытаясь затем «разгадать» пароль администратора (что делают с помощью специальных программ).

Но и это действие, и все выше рассмотренные, требуют одного – загрузки с CD/USB. Кстати, в Windows xp – сначала смотрите, а нужно ли что-то «ломать»? При загрузке ПК, несколько раз жмем «Пробел». Выбираем «Безопасный режим», если пускает нас без пароля – все, можно менять что угодно (в том числе, пароль администратора в «Панель управления» – «Пользователи»). Тоже, бывает…

Ну, а если грузиться с CD или устройств USB запрещено – надо идти в BIOS (на новых ПК – жать на «F8») перед загрузкой ОС, чтобы менять приоритет boot devices (приоритет загрузочных устройств). Но если был запаролен сам BIOS – уже «веселее». Пароль BIOS – тоже, сбрасывается. Теоретически. Что выполняется при выключенном кабеле питания, и – «аппаратно» (корпус надо вскрывать). Дважды подумайте, а нужно ли это вам – ведь, будет понятно, что в компьютере что-то «менялось» (по крайней мере, сам пароль BIOS-а). Да и вообще, с аппаратными джамперами (равно как «доставанием» батарейки) – не имея квалификации, лучше не связываться… В общем, все вышесказанное – на личный выбор (и – под ответственность) пользователя.

А следы – остаются в любом случае. В «7» – однозначно (это другой пароль), в XP, если вы пользовались «перезаписью» файла logon – на самом деле, аналогично (а именно – в дате записи файла). Доказать факт вмешательства – можно.

В заключение, разве что, можно рассмотреть программы для дешифровки пароля (из копий SAM-файла Windows XP). Если – получится, сброс пароля администратора windows xp будет не нужен.

Пароль из SAM-файла

Файл SAM Windows XP (одна из его копий SAM.SAV) располагается в папке Windows/system32config, еще одну копию можно иногда взять в папке Windows/repair (но там – точно есть упакованный SAM._, распаковать который можно командой «expand SAM._ SAM»).

А теперь – сюрприз: из-под самой Windows, даже если вы – администратор, доступ к этому файлу (иногда – и к резервной копии) просто так получить невозможно.

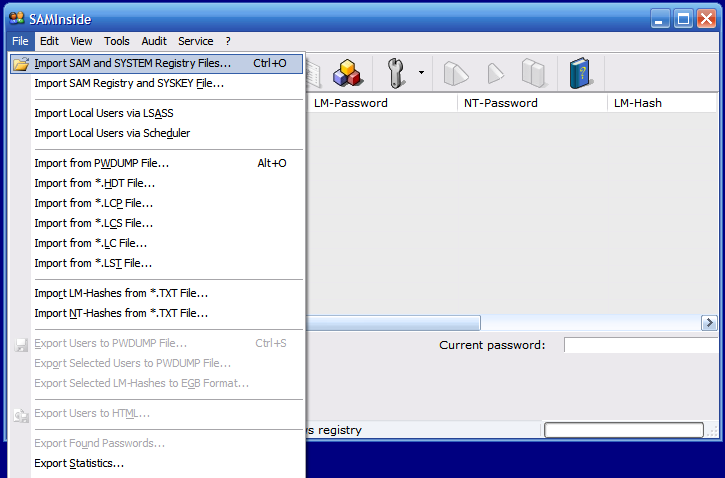

Что ж, берем live-cd, грузимся, переписываем файл на носитель. Для программы SAMInside, нужен сам этот файл, а еще – файл SYSTEM (реестровый файл): \system32\config\system (без расширения). Что также нужно скопировать.

Программа находится здесь: http://www.insidepro.com/saminside_r.shtml. Работа с ней –сложностей не представляет.

Как видите, здесь нужен либо SAM-файл (файл зашифрованных паролей) и файлы реестра, или же SAM и SYSKEY-файл. SYSKEY.EXE – утилита, которая участвует в шифровании SAM-а (ее тоже – можно «скопировать»). Но первый способ (с применением файла реестра) – в 100 раз предпочтительнее.

Демо-версия этой программы имеет ограничения: кроме «атаки по словарю», ничего не используется. Чего, однако, хватает на пароль из 6-8 символов. Но ждать – надо долго.

Еще одна «утилитка» с похожей функциональностью – это l0phtcrack (у нее есть свой сайт, http://www.l0phtcrack.com/). Работает только с sam-файлом, использует и поиск по словарю, и другие различные методы (включая тупой «перебор» символов). В общем, хакерство – в чистом виде.

Время подбора (если «перебирается» по одному символу) вы можете оценить: на Пентиум-3 900 МГц подбор 6 символов в среднем требует двое суток.

Конечно, если пароль подберете – то сможете пользоваться им (не оставляя в системе каких-либо «следов»), однако, возможность будет «работать» только в Windows XP. Да и вероятность успеха у этого «взлома» – не очень большая.

У Вас классные статьи!

Мне всегда сложно давались такие вот технические моменты, но с Вашим блогом – ничего не страшно!

Лестно слышать, спасибо )

Спасибо,очень помогла ваша статья!

Нам иногда приносят с такими проблемами (когда человек не может вспомнить пароль), там процедура намного сложнее, но по сегодняшний день не было еще компа или ноута, который бы не поддался…

Спасибо, очень важно и доступно

Класс… Снимаю шляпу.

Спасибо, приходите еще 🙂

С вистой так же можно проделать с установочным диском?

можно прочитать тут как это сделать http://27sysday.ru/kak-sbrosit-parol-windows-8/

СПАСИБО ОГРОМНЕЙШЕЕ. Здорово что есть такие люди как ВЫ, готовые помочь!!!!!

И ветка setup не выгружается

А что пишет, какую ошибку выдает?

пароль не соответствует политики сложности

А вы это делайте под учеткой админа.

да конечно

Просто ошибка в тексте: надо выделить не ‘Setup”, а файл наш “888”

Удачи Вам, у меня сегодня всё получилось.!!! :)))

Спасибо выручили !

А если нажав на командную строку появляется команда X:\Sources\recovery> где последнее слово не удаляется

соответственно команду regedit система игнорирует (((

а как с вами связаться срочно?ответьте пожалуйста

Нужно востановить права администратора в виндус xp

поставил галочку и не смог уже убрать-отдал компьютерщику он что то поделал неполучилось-сейчас загружается в безопасном режиме только-в командной строке позволяет что то делать-но незнаю как прописать позвоните мне пожалуйста или через скайп давайте поговорим 8-967-032-66-54 Дмитрий москва

по первому способу всё получилось! спасибо за помощь!

не могу выгрузить ветку Setup/

не могу нажать “Выгрузить куст” так же как и загрузить..

подскажите что сделать? ветку Setup выделил

а под админом реестр открыли?

Ребята спасибо огромное! Конечно, пришлось дома покопаться пока искал инсталь диск зверя, но сбросил тут же когда нашел! Автору или авторам респект!

Спасибо!!!

Удачи и всех благ!!!

Так и не понял можно ли сделать сброс не имея ни каких паролей к учеткам и админкам?и не имея загрузочного диска винды

а что надо делать если я создала учётнуу запись а на первую нужен какой то пароль если я его не ставила и он запрашивает пароль что делать